Кибербезопасность

Всеобъемлющее руководство по пониманию и защите от цифровых угроз

1. Что такое кибербезопасность?

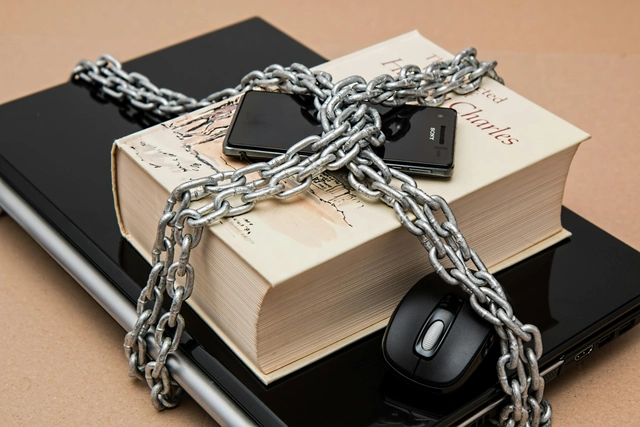

Кибербезопасность означает защиту компьютерных систем, сетей и данных от цифровых атак, несанкционированного доступа или ущерба.

- Важность кибербезопасности: С ростом опоры на цифровые системы и Интернет для повседневной деятельности кибербезопасность приобретает решающее значение для защиты личной тайны, финансовой информации, деловых операций и национальной безопасности.

- Кибербезопасность и информационная безопасность: Хотя кибербезопасность часто используется на взаимозаменяемой основе, основное внимание уделяется защите цифровых систем, сетей и данных от внешних и внутренних угроз, в то время как информационная безопасность связана с более широкой концепцией защиты информации в любой форме, будь то цифровой или физической.

- Слои кибербезопасности: Кибербезопасность часто описывается как сложенная оборона, с многочисленными барьерами, создаваемыми для предотвращения, обнаружения и реагирования на нападения. Эти слои включают безопасность сети, защиту данных, брандмауэры, шифрование и просвещение пользователей. В совокупности эти компоненты образуют всеобъемлющую стратегию защиты.

2. История кибербезопасности

Кибербезопасность превратилась из простых антивирусных программ в сложные и многогранные стратегии безопасности, которые защищают как отдельных лиц, так и организации от все более изощренных угроз.

- Ранние годы: Первые угрозы кибербезопасности появились с появлением интернета и компьютерных сетей в конце XX века. Ранние вирусы, такие как вирус "Брэйна" в 1986 году, были нацелены на персональные компьютеры, в то время как хакеры начали использовать пробелы безопасности для развлечения или для демонстрации навыков.

- 90-е годы — растущая угроза: В 90-е годы было внедрено первое антивирусное программное обеспечение для защиты от растущих угроз, таких как вредоносное программное обеспечение. В этот период корпоративные сети начали расширяться, а хакеры нацелились на организации для получения финансовой выгоды, что привело к необходимости принятия более совершенных мер безопасности.

- 2000-е годы - эра нарушений данных: По мере экспоненциального расширения масштабов использования Интернета, равно как и частотности кибератак. В начале 2000-х годов были отмечены крупные нарушения данных, затрагивающие миллионы потребителей и предприятий. Хакерс нацелился на финансовые учреждения, медицинские организации и розничные торговцы, что привело к росту шифрования данных и более передовым технологиям обнаружения угроз.

- Сегодня - передовые сохраняющиеся угрозы (АПП): В современную эпоху угрозы кибербезопасности стали весьма изощренными и организованными. " АПП " сопряжены с продолжительными и целенаправленными нападениями, которые часто поддерживаются государственными субъектами или киберпреступными группами. " Эти нападения " направлены на кражу конфиденциальных данных или нарушение важнейших объектов инфраструктуры.

3. Типы киберугроз

Киберугрозы возникают во многих формах, каждая из которых имеет конкретную тактику, мотивы и цели.

- Неважно.: Малвэр — это тип программного обеспечения, специально предназначенного для нанесения ущерба компьютеру, серверу или компьютерной сети.

- Фиширование: Фишинг — это метод, используемый киберпреступниками для того, чтобы обмануть людей в предоставлении конфиденциальной информации, такой, как имена пользователей, пароли или финансовая информация, путем представления в качестве надежных организаций с помощью электронной почты или других методов связи.

- Вознаграждение: Ransomware — это тип злонамеренного программного обеспечения, которое шифрует файлы жертвы и требует оплаты в обмен на ключ расшифровки. Этот тип атаки усилился в популярности из-за его прибыльности для киберпреступников.

- Нападения, связанные с отказом в предоставлении услуг: Нападение DOS направлено на то, чтобы сделать систему или сеть недоступными для предполагаемых пользователей, подавляя ее движением.

- Нападения с участием людей в разъездах (МитМ): Во время нападения на MitM третья сторона перехватывает связь между двумя сторонами для подслушивания или манипулирования данными.

- Внутренние угрозы: Внутрифирменные угрозы исходят от отдельных лиц в рамках организации, которые злоупотребляют своим доступом к обеспечению безопасности, будь то умышленно или непреднамеренно, в том числе от сотрудников, подрядчиков или деловых партнеров.

- Впрыск SQL: SQL — это атака, когда злонамеренный код SQL вводится в поле ввода для выполнения несанкционированных команд в базе данных. Это может привести к краже, модификации или исключению данных.

4. Передовая практика в области кибербезопасности

Для сведения к минимуму риска кибератак отдельным лицам и организациям следует применять активные методы кибербезопасности для защиты от угроз.

- Использовать сильные пароли: Крепкий пароль содержит сочетание верхних и нижних букв, чисел и специальных символов. Пароли должны иметь длину не менее 12 символов. Избегайте использования легко догадываемой информации, такой как имена или даты рождения.

- Включить аутентификацию с использованием нескольких Factor (MFA): МИД добавляет дополнительный слой защиты, требуя два или более факторов аутентификации, таких как то, что вы знаете (пароль) и что-то, что у вас есть (телефон или аппаратный символ).

- Обновление программного обеспечения: Регулярное обновление программного обеспечения имеет решающее значение для устранения уязвимости в плане безопасности.

- Использовать файерволы: Файрволы выступают в качестве барьеров между вашей системой и потенциальными угрозами из интернета. Они могут быть аппаратными средствами или программным обеспечением и помочь отфильтровать вредную трафик.

- Работники системы образования и профессиональной подготовки: Обучение информированности пользователей может помочь сотрудникам выявить фиширующие письма, злонамеренные ссылки и небезопасные действия, которые могут поставить под угрозу безопасность.

- Зашифровать чувствительные данные: Зашифровка обеспечивает, чтобы чувствительные данные были нечитаемыми для несанкционированных сторон.

- Важная резервная информация: Регулярное резервное копирование обеспечивает, чтобы в случае нападения, такого, как посуда для выкупа, критически важные данные можно было быстро восстановить без уплаты выкупа.

- Сегмент сети: Сегментные сети помогают ограничить распространение атак за счет изоляции критических систем от менее чувствительных, сокращая поверхность атаки.

5. Рамки кибербезопасности

Рамки кибербезопасности представляют собой структурированные руководящие принципы, призванные помочь организациям эффективно управлять рисками кибербезопасности.

- NIST Рамки кибербезопасности: NIST Cyber Security Framework содержит набор стандартов, руководящих принципов и методов управления рисками кибербезопасности, которые состоят из пяти ключевых функций: выявление, защита, обнаружение, реагирование и восстановление.

- ISO/IEC 27001: ISO/IEC 27001 является международным стандартом управления информационной безопасностью и обеспечивает систематический подход к управлению конфиденциальной информацией компаний для обеспечения ее сохранности.

- Контроль со стороны СНГ: Центр по безопасности Интернета (CIS) обеспечивает набор из 18 механизмов контроля, которые определяют приоритетность действий организаций по защите от кибератак, включая защищенные конфигурации, мониторинговые сети и контроль за доступом.

6. Новые тенденции в области кибербезопасности

Новые тенденции в кибербезопасности отражают новые вызовы и инновационные решения.

- АИ и машинное обучение в области безопасности: АИ и машинное обучение используются для обнаружения необычных моделей, прогнозирования нападений и автоматизации реагирования на киберугрозы.

- Архитектура нулевого доверия: " Ноль траст " - это модель безопасности, которая предполагает, что никто, будь то внутри или вне сети, не может быть доверен. Каждый пользователь и устройство должны быть удостоверены и допущены к доступу к системам независимо от их местоположения.

- Квантовые вычисления: Квантовые компьютеры создают как риск, так и возможность кибербезопасности. Хотя квантовые компьютеры в конечном счете могут нарушить традиционные методы шифрования, они также обладают потенциалом для создания более эффективных методов шифрования.

- Эволюция выкупа: Нападки с использованием рентгеновских средств становятся все более изощренными, а целенаправленные нападения на ценные организации и важнейшую инфраструктуру. < < Ранас > > облегчила киберпреступникам осуществление этих нападений.

Summary

- Кибербезопасность защищает цифровые системы, сети и данные от возникающих угроз.

- Она включает в себя несколько слоев, включая защиту от вредоносных программ, брандмауэры, шифрование и обучение пользователей.

- Кибер-угрозы включают фишинг, посуду для выкупа, инсайдерские атаки и АПП.

- Передовая практика включает использование сильных паролей, многофакторную аутентификацию и регулярное резервное копирование.

- Новые тенденции сосредоточены на моделях безопасности AI, квантовой вычислительной техники и нулевого траста.

Ссылки

- - Основные элементы кибербезопасности (Cisco)

- - Обзор кибербезопасности (NIST)

- - История кибербезопасности (Cybercrime Magazine)

- - Сроки обеспечения кибербезопасности (CSO Online)

- - Типы киберугроз (Norton)

- - Понимание кибератаки (Kaspersky)

- - Указания по кибербезопасности (CISA)

- - Передовая практика в области кибербезопасности (SANS Institute)

- - NIST Рамки кибербезопасности (NIST)

- - ISO/IEC 27001 (ISO)

- - Новые тенденции в области кибербезопасности (Forbes)

- - Будущие тенденции в области кибербезопасности (Cybersecurity Ventures)

- - Национальный центр кибербезопасности (NCSC)

- - Руководство по кибербезопасности (Cybersecurity Ventures)

ключевые слова: кибербезопасность; цифровой безопасности; Обеспечение безопасности в режиме онлайн; защиты информации; кибератаки; вредоносное программное обеспечение; покупка выкупа; конфиденциальность данных.

Предложение партнера

Десять лучших классических видеоигр для игры